3 marca 2020 r., tuż przed południem w Waszyngtonie, Stephen Ryan wysłał pracownikowi Departamentu Skarbu USA list z podziękowaniami zawierający ciekawy szczegół.

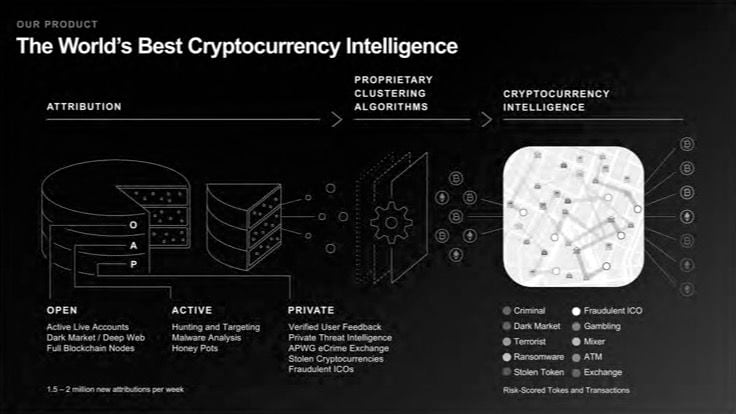

Ryan, dyrektor operacyjny i współzałożyciel firmy CipherTrace zajmującej się śledzeniem kryptowalut, był jednym z 16 dyrektorów, którzy dzień wcześniej wzięli udział w szczycie branżowym z ówczesnym sekretarzem skarbu Stevenem Mnuchinem. Wraz z wdzięcznością za spotkanie Ryan załączył prezentację przedstawiającą strategię CipherTrace dotyczącą wyjaśniania tajemnic portfeli kryptowalutowych. Wśród tych metod: „garnki z miodem”.

Ten artykuł jest częścią CoinDesk Tydzień prywatności series.

Notatka Ryana była częścią 250-stronicowego zbioru e-maili Mnuchina uzyskanych przez CoinDesk na podstawie wniosku na podstawie ustawy o wolności informacji (FOIA). Fragmenty jego slajdów bardzo przypominają publiczne materiały promocyjne CipherTrace. Oni również odwołują się do „miodowników” lub podobnych „garnków z kryptowalutami” co najmniej od 2018 roku.

Co CipherTrace miał na myśli pod tymi terminami? Społeczność zajmująca się cyberbezpieczeństwem używa wyrażenia „miodowy garnek” do opisania celu-wabika, który zbiera informacje wywiadowcze na temat niczego niepodejrzewających napastników. Inaczej mówiąc pułapka.

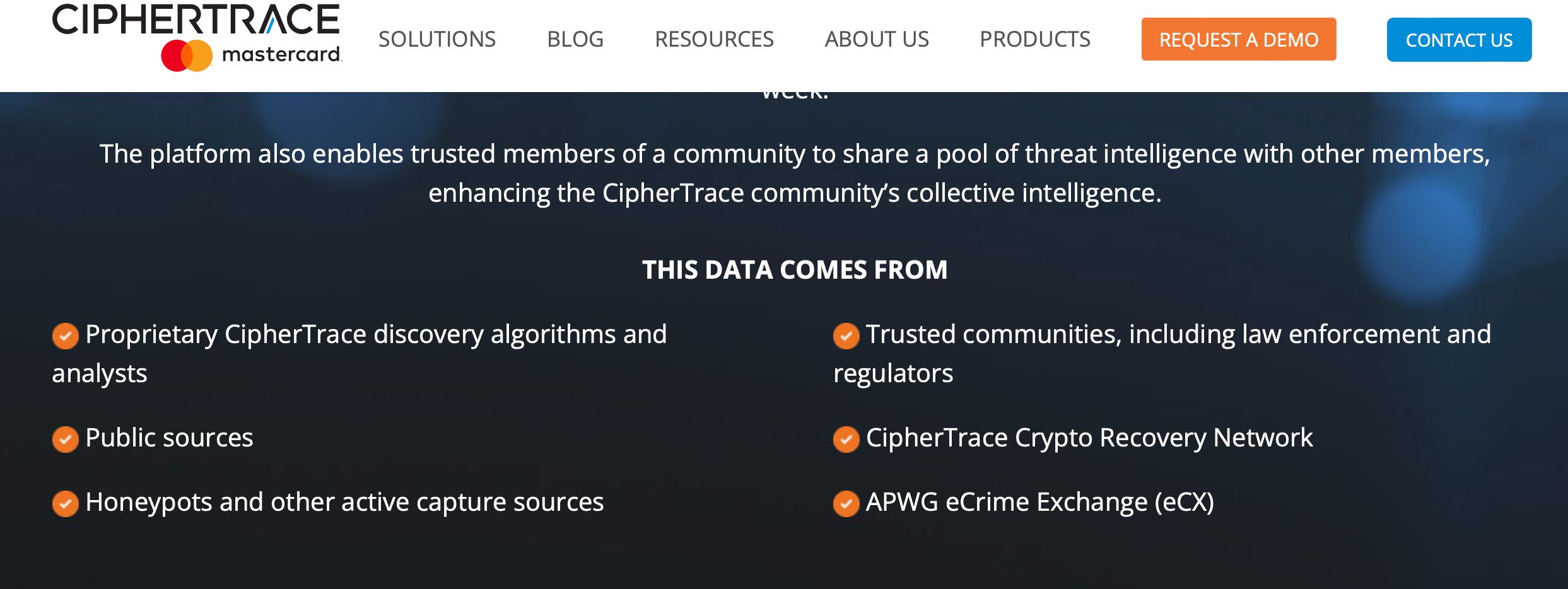

CipherTrace, który gigant płatniczy Mastercard kupił zeszłej jesieni za nieujawnioną cenę, jest częścią chałupnictwa, który monitoruje skrzyżowanie kryptowalut i przestępczości o wartości 14 miliardów dolarów rocznie. Przeglądając miliony codziennych transakcji rejestrowanych w blockchainach, czyli księgach publicznych, firmy takie jak Chainalytic, TRM Labs i Elliptic wyszukują sygnały ostrzegawcze i nielegalne ruchy, oznaczając na bieżąco podejrzane adresy.

Firmy uznały swoje usługi za niezbędne do normalizacji kryptowalut i zwalczania przestępczości. Krytycy ostro krytykują te firmy zajmujące się śledzeniem, uznając je za narkotyki działające w łańcuchu, mimo że zajmują się one głównie informacjami publicznymi.

CipherTrace nie byłaby pierwszą firmą w tej niszy, która zastawiła sidła w nadziei na przechwycenie informacji, których nie można znaleźć w łańcuchu. Chainalytic, wiodący dostawca śledzenia kryptowalut, od lat jest właścicielem witryny do eksploracji portfeli, która przechwytuje adresy IP odwiedzających i łączy je z adresami blockchain, które szukali. Firma przyznała się do tej praktyki dopiero w październiku, miesiąc po opublikowaniu przez CoinDesk artykułu zwracającego na nią uwagę.

Ponad pół tuzina weteranów branży kryptowalut powiedziało CoinDesk, że nie mają pojęcia, co CipherTrace rozumie pod pojęciem „miodarki”. W oświadczeniu przekazanym CoinDesk firma z Los Gatos w Kalifornii podała podstawową definicję bezpieczeństwa komputerowego, nie wyjaśniając, co ona oznacza w kontekście analizy blockchain.

„‚Kryptopieniądz” lub „miód” to termin dotyczący bezpieczeństwa odnoszący się do mechanizmu, który tworzy wirtualną pułapkę mającą na celu zwabienie potencjalnych napastników” – powiedział CipherTrace, dodając, że dokumenty wspominające o tej taktyce są stare. „CipherTrace nie używa już„ kryptograficznych pojemników na pieniądze ”” – napisano (chociaż od czwartku strona internetowa firmy reklamowała zarówno pojemniki na pieniądze, jak i pojemniki na miód).

CoinDesk zapytał CipherTrace: „Czy Twoja firma gromadzi dane dotyczące adresów IP w celu powiązania ich z adresami portfeli?”

Przedstawiciel CipherTrace odpowiedział: „Jako firma dbająca o prywatność, CipherTrace nie mapuje danych IP na osoby prywatne”.

Nie odpowiedziała na pytanie CoinDesk, czy CipherTrace mapuje adresy IP do portfeli. CoinDesk po raz drugi zapytał, czy CipherTrace mapuje adresy IP na adresy portfeli. CipherTrace nie odpowiedział.

Taka bezczelność „jest częstym problemem w przestrzeni prywatności, gdy mówimy o identyfikatorach sieciowych, takich jak adresy IP”, powiedział Sean O'Brien, badacz cyberbezpieczeństwa. „Firmy starają się dystansować od tego, co tradycyjnie nazywa się danymi osobowymi, twierdząc, że adresy IP to coś innego. W rzeczywistości są niezwykle przydatne do identyfikacji gospodarstw domowych, firm i osób prywatnych”.

Na przykład „jeśli chcesz zbadać transakcję Bitcoin związaną z podejrzeniem cyberprzestępczości, adresy IP są dokładnie tymi informacjami, których będziesz szukać” – powiedział O'Brien. „Nie bez powodu najwcześniejsze sprawy dotyczące organów ścigania i Internetu opierają się na adresach IP jako dowodach. Są równie przydatne do nękania i prześladowania ludzi, jak i do ścigania ich”.

Podążając za pieniędzmi

Firmy śledzące od dawna stanowią główną, choć niedocenianą siłę w instytucjonalnym marszu kryptowalut. Walcząc z przekonaniem, że bitcoin jest przede wszystkim narzędziem finansów przestępczych, analizują dane, aby określić, jaki w rzeczywistości jest ich skromny udział.

Chainalytic oszacowało niedawno, że 0.15% transakcji kryptowalutowych w 2021 r. było nielegalnych – zdecydowanie najmniejszy odsetek w historii. („Nielegalne” portfele zgromadziły w zeszłym roku rekordową kwotę 14 miliardów dolarów, co jest pozornie paradoksalną statystyką, którą Chainalytic przypisuje dynamicznemu wzrostowi kryptowalut.)

CipherTrace twierdzi, że jego misją jest „rozwój gospodarki kryptowalutowej poprzez zapewnienie jej zaufania rządów, bezpiecznej do masowego przyjęcia i ochrony instytucji finansowych przed ryzykiem prania kryptowalut”.

Opis ten, zaczerpnięty z prezentacji udostępnionej Departamentowi Skarbu, prawdopodobnie podzielałaby każda konkurencyjna firma. Trafia to w sedno obaw krytyków. Maksymaliści zajmujący się prywatnością uważają, że radykalnie przejrzysty, ale pseudonimowy charakter Bitcoina powinien działać niezależnie od państwa, i postrzegają pracę tych firm jako zdradę tego ideału.

„To rodzaj inwazji na prywatność użytkowników, w taki sam sposób, w jaki można narzekać na scentralizowane firmy zajmujące się analityką internetową, które zbierają adresy IP i umieszczają pliki cookie na komputerach ludzi oraz śledzą je między witrynami” – powiedział John Light, wieloletni specjalista ds. kryptowalut pedagog, pisarz, podcaster i organizator wydarzeń.

Analityka on-chain jest w swej istocie wyścigiem atrybucji.

W kręgach cyberbezpieczeństwa atrybucja oznacza identyfikację sprawców włamania. W kontekście kryptowalut odnosi się to w szczególności do praktyki detektywów blockchain polegającej na łączeniu pseudonimowych adresów portfeli z możliwymi do zidentyfikowania podmiotami. Podmiotami tymi mogą być licencjonowane giełdy lub depozytariusze kryptowalut, osoby atakujące oprogramowanie ransomware, rynki Darknet lub osoby lub podmioty objęte sankcjami.

Na przykład: każdy, kto ma połączenie internetowe, może zobaczyć, że portfel abc123 przesłał 0.5 BTC do zxy987; informacja ta sama w sobie jest raczej bezużyteczna. Jednak baza danych śledzenia może udokumentować, że amerykańskie Biuro Kontroli Aktywów Zagranicznych zidentyfikowało zxy987 jako należące do afrykańskiego watażki objętego sankcjami. Może też wskazywać, że bitcoin abc123 został skradziony z giełdy.

To cenne informacje dla giełd, które chcą eliminować nielegalną działalność, dla użytkowników, którzy chcą utrzymać swoje monety w czystości, dla rządów, które chcą śledzić pieniądze. Łączy się to poprzez rygorystyczne przypisanie.

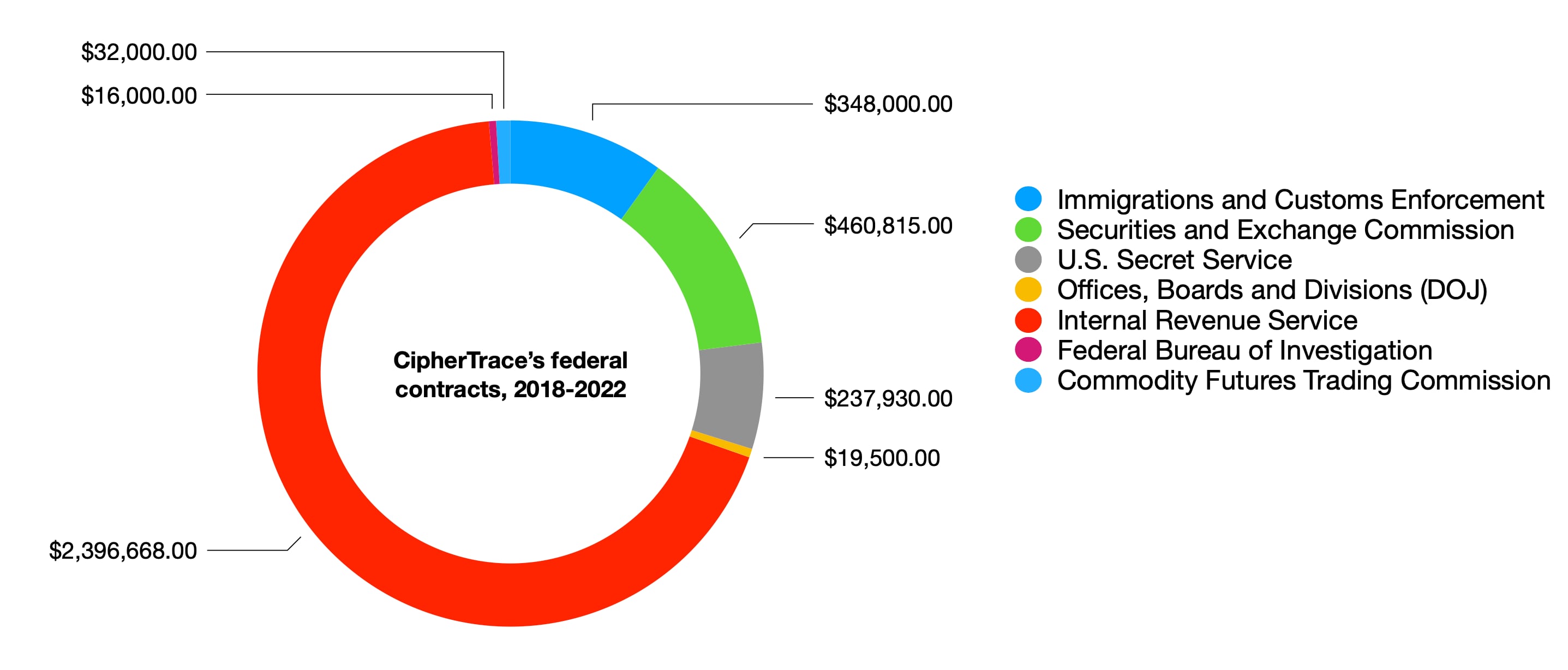

Ponieważ do zdobycia są potencjalnie wielomilionowe kontrakty dochodzeniowe, firmy te pilnie potrzebują eksploracji nowych danych dotyczących atrybucji. Na przykład CipherTrace podpisał od 20 r. 3.5 kontraktów z agencjami federalnymi o wartości do 2018 mln dolarów, przy czym według rejestrów publicznych najnowszym była praca w charakterze biegłego.

W branży, która nagradza twórców dopracowanych, szczegółowych zbiorów danych dotyczących atrybucji, a także w dziedzinie, w której przestępcy są głodni informacji wywiadowczych, które pomogą im uniknąć wykrycia, ochrona tajemnicy atrybucji jest sprawą najwyższej wagi, stwierdziło dwóch długoletnich specjalistów.

Niemniej jednak w swoim e-mailu do Departamentu Skarbu Ryan przedstawił przedsmak „tego, jak osiąga się przypisanie kryptowaluty”. Honeypoty zostały wymienione jako jedna z „aktywnych” strategii na slajdzie.

Chaina Analysis: as atrybucji Blockchain

Największy konkurent CipherTrace zaczął stosować własną, nowatorską technikę trzy lata wcześniej.

Założona w 2014 r. i wyceniona w czerwcu na 4.2 miliarda dolarów firma Chainalytic jest wielkim kahuną branży śledzenia. Zgromadził dziesiątki milionów dolarów w ramach federalnych kontraktów na sprzedaż oprogramowania wizualizującego aktywność w łańcuchu. Chociaż każdy, kto ma połączenie z Internetem, może samodzielnie przeglądać publiczne rekordy blockchain, potrzebujesz małej pomocy, aby zrozumieć, co znajdziesz w króliczej norze.

Jednak prawdziwym asem biznesowym modułu śledzącego jest zbiór danych dotyczących atrybucji, stwierdziło trzech znawców branży. Żadna inna firma nie zgromadziła tak szczegółowej wiedzy o portfelach jak Chainalytic” – podają źródła.

Dzieje się tak częściowo dlatego, że żaden inny moduł śledzący nie ma tak ogromnego zasięgu biznesowego. Chainalytic dostarcza oprogramowanie do śledzenia 500 „dostawcom usług zasobów wirtualnych”, w skrócie VASP, jak nazywają ich organy regulacyjne. To relacja korzystna dla obu stron. Firmy otrzymują potężne narzędzia do zapewniania zgodności z przepisami kryptograficznymi, a Chainalytic dodaje adresy ich portfeli do swojej globalnej bazy danych. Nie prosi jednak klientów o podanie danych o ich klientach.

„Nie możemy wypowiadać się w imieniu wszystkich innych dostawców. Możliwe, że inni dostawcy mogą poprosić o więcej informacji. Jednak Chainalytic zajmuje się wyłącznie danymi transakcyjnymi na poziomie usług” – wyjaśniła firma w poście na blogu z 2019 roku. Innymi słowy, identyfikuje tylko firmy, o których wie, że kontrolują portfele, a nie ludzi.

Ale to nie była cała historia, a klienci Chainalytic i publiczne informacje na temat portfeli nie byli jedynymi źródłami informacji firmy.

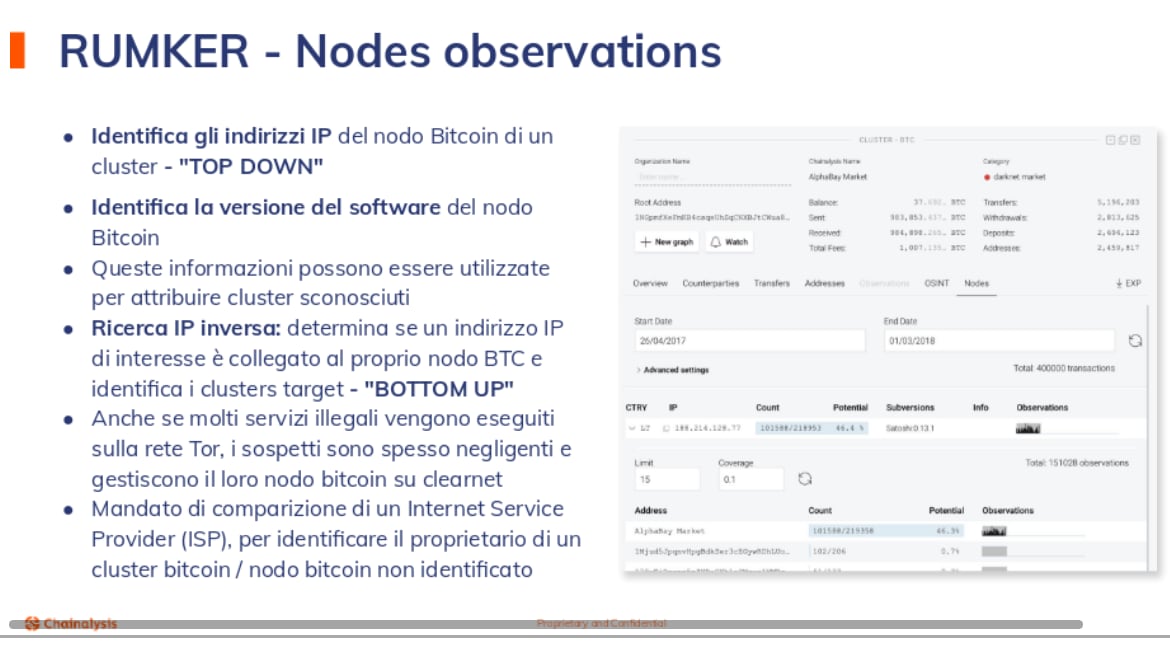

W niedatowanym pokazie slajdów dla włoskiej policji, który wyciekł we wrześniu, zespół sprzedaży Chainalytic opisał, w jaki sposób rozległa sieć węzłów portfeli Bitcoin i Electrum przechwytuje cenne dane użytkowników, takie jak adresy IP, z łączących się portfeli. Jak stwierdzono w prezentacji, pomogło to śledczym w podążaniu za znaczącymi tropami przestępczymi.

Pokaz slajdów rzucił także nowe światło na portfelexplorer.com, popularną eksploratorkę bloków Bitcoina prowadzoną przez Chainalytic od 2015 roku. Zgodnie z dokumentami, które CoinDesk zweryfikował jako autentyczne, witryna „zeskrobuje” adresy IP podejrzanych użytkowników, łącząc ich ślad internetowy z ich adres portfela. Ten zbiór danych dostarczył „znaczących wskazówek” dla organów ścigania.

„Nigdy nie było tajemnicą, że Chainalytic był właścicielem i operatorem witryny Wallexplorer.com. Od 2015 roku na dole strony głównej widnieje informacja, że autor serwisu pracuje w Chainalytic jako analityk i programista” – powiedział CoinDesk rzecznik firmy.

Być może jest to tajemnica poliszynela, ale raczej nie jest to otwarta księga. Chainalytic rzadko zwracał uwagę na fakt, że portfelexplorer.com przekazuje dane użytkowników do innych linii biznesowych.

Kilka tygodni po doniesieniu CoinDesk na stronie portfelexplorer.com witryna przyjęła stronę z informacjami o ochronie prywatności, na której po raz pierwszy opisano, w jaki sposób zebrane dane trafiają do linii produktów Chainalytic.

„Udostępniamy informacje o Blockchain i informacje o gościach innym naszym liniom biznesowym Chainalytic, aby pomóc nam dostarczać i ulepszać te usługi. Na przykład inne linie biznesowe Chainalytic mogą być w stanie wykorzystać dostarczone przez nas informacje, aby lepiej połączyć jeden adres portfela Bitcoin z innym adresem portfela Bitcoin” – głosi polityka z 14 października.

„Niedawno dodaliśmy informację o ochronie prywatności, aby zapewnić więcej informacji o tym, w jaki sposób Chainalytic wewnętrznie wykorzystuje informacje zebrane ze strony internetowej portfelexplorer.com w celu ulepszenia naszych usług” – powiedział rzecznik.

Nic osobistego?

Chociaż nie jest jasne, co dokładnie robią Honeypoty CipherTrace, słowo to przywołuje na myśl system, który rzekomo robi jedną rzecz, jednocześnie uruchamiając coś innego. Właściciel portfela korzystający z „miodarki” byłby z pewnością nieświadomy ukrytych motywów usługi.

Chainalytic, CipherTrace i Elliptic stwierdziły wcześniej, że nie mają na celu wiązania osób z portfelami. Ich działalność polega na pomaganiu rządom w prowadzeniu dochodzeń w sprawie przestępstw kryptograficznych i zapewnianiu zgodności giełd.

Wycieczka indywidualna nie jest częścią tego równania. Twierdzą, że firmy te po prostu kierują się pieniędzmi.

„Inteligencja blockchain, którą dostarczamy, łączy transakcje kryptograficzne z podmiotami ze świata rzeczywistego, takimi jak giełdy, rynki darknet i podmioty objęte sankcjami” – powiedział CoinDesk Ari Redbord, dyrektor ds. prawnych i rządowych w TRM Labs.

„Ta wiedza pozwala zaalarmować giełdę kryptowalut, jeśli na przykład przetwarza ona transakcję dotyczącą adresu, który był wcześniej używany do finansowania terroryzmu” – powiedział. „To samo dotyczy transakcji związanych z hackami, oprogramowaniem ransomware, wyciąganiem dywanów i innymi atakami, które szkodzą inwestorom i użytkownikom kryptowalut”.

„Nie przypisujemy jednak transakcji konkretnym osobom” – powiedział Redbord o TRM Labs.

Podobnie przedstawiciel CipherTrace powiedział, że „nie przypisuje danych portfela osobom prywatnym, z wyjątkiem podmiotów objętych sankcjami”. Robił to obficie, chwaląc się w jednym z wpisów na blogu z 2019 r., w którym przypisał 72,000 4.5 irańskich adresów IP do XNUMX miliona portfeli.

Kwestią otwartą pozostaje, czy CipherTrace przypisuje adresy IP innym portfelom. Najlepsi przedstawiciele firm twierdzą, że nie przechowują „danych osobowych”, a jedynie „dane umożliwiające identyfikację firmy”.

„CipherTrace nie utrzymuje PII, my utrzymujemy BII” – powiedział dyrektor generalny CipherTrace Dave Jevans w czerwcowym wywiadzie.

„Rozumiemy na przykład, jakie adresy należą do jakiej giełdy” – powiedział. „Ale nie śledzimy indywidualnych informacji o tym, że to Ty jesteś pod tym adresem; to nie nasza sprawa. Nie chcemy tego robić. Ustalimy, skąd wpływają pieniądze i gdzie wypływają, a potem wszystko zależy od sądów i organów ścigania”, aby zająć się resztą.

Jak zauważył O'Brien, badacz cyberbezpieczeństwa, definicja danych osobowych zastosowana w CipherTrace wydaje się wykluczać adresy IP – wraz z lokalizacjami fizycznymi, jak wynika z jednego z wpisów na blogu firmy:

Źródło: https://www.coindesk.com/layer2/privacyweek/2022/01/28/mastercards-ciphertrace-used-honeypots-to-gather-crypto-wallet-intel/